FlexClient客戶端-伺服器通信安全模型

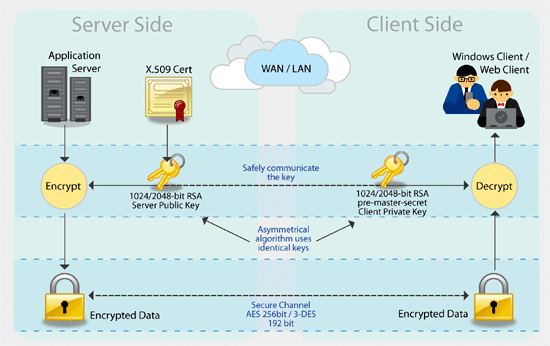

FlexClient客戶端-伺服器模型使用 FlexSystem 的專有加密和壓縮技術來產生一個安全通道。 這種安全通道是一種傳輸數據的方式,可以防止竊聽和篡改。

在這個安全通道的基礎上,我們提供了一種支援開放標準安全的模型, 並確保在網絡上傳輸的數據的機密性; 在 FESA 應用伺服器上也可以選擇性地對連接進行加密。 此外,它還支援伺服器證書,以便客戶端設備(Windows & Web)可以驗證伺服器電腦的身份。

本文介紹了在 FESA 應用伺服器上應用安全連接的架構。

安全連接

啟用安全連接後,數據將在安全連接(安全通道)中傳輸。在啟用安全連接之前,客戶端發送密鑰交換請求;然後,伺服器和客戶端使用非對稱加密進行密鑰交換,以便安全地將對話密鑰傳遞給彼此。對話密鑰將用於對稱加密來建立安全連接。

密鑰交換

為了建立安全連接,客戶端和伺服器會執行交握過程來交換對話密鑰。客戶端使用1024 位元/2048 位元 RSA算法加密新生成預主密鑰,並將其發送到伺服器;然後伺服器使用此預主密鑰來獲得對話密鑰。對話密鑰是密碼學安全隨機生成的,並且僅對一個對話有效。客戶端和伺服器的每個對話都會生成和交換不同的對話密鑰。

連接加密

導出對話密鑰後,安全連接將啟動。取決於應用伺服器的配置, 伺服器和客戶端之間傳輸的數據將使用 256 位高級加密標準 (AES) 或 192 位三重 DES 算法進行加密。

指定對稱算法

加密連接的默認對稱算法是 AES 256 位, 此算法可以通過指定設置以AES 和 3DES取代。

伺服器證書

應用伺服器可以選擇安裝伺服器證書(X.509 證書)來向客戶端電腦證明其身份。伺服器證書也會包括用於對話密鑰交換的公鑰。

伺服器證書的準備和申請

如要申請伺服器證書,您需要向您的證書頒發機構 (CA)(例如 VeriSign、Thawte 甚至您自己的 CA)提交證書簽名請求 (CSR) 以簽署證書。

總結

不同安全設置的優點與缺點